Los estafadores de criptomonedas utilizan las miniaplicaciones de Telegram como arma para crear plataformas falsas

FEMITBOT, una red de estafas a gran escala, está utilizando la función Mini App de Telegram para operar plataformas de criptomonedas falsas, suplantar la identidad de marcas conocidas y enviar malware dañino para Android.

Según CTM360, una empresa de ciberseguridad, la estafa utiliza bots de Telegram y miniaplicaciones integradas para crear interfaces de phishing que se cargan directamente en el navegador integrado de Telegram.

Las páginas fraudulentas parecen más realistas que un enlace de phishing común enviado por correo electrónico o SMS, porque las víctimas nunca salen de la aplicación de mensajería.

FEMITBOT utiliza Telegram para encontrar víctimas

Las miniaplicaciones de Telegram son pequeñas aplicaciones web que funcionan dentro de la propia WebView de Telegram.

Permiten a los usuarios realizar pagos, acceder a sus cuentas y utilizar herramientas interactivas sin necesidad de instalar una aplicación o un navegador aparte.

Quienes dirigen FEMITBOT han convertido esta facilidad de uso en un arma.

Cuando una víctima hace clic en "Iniciar" en uno de los bots falsos, se abre una miniaplicación que muestra una página de phishing que parece ser un panel de control de inversión en criptomonedas.

Las páginas muestran saldos de cuenta y ganancias falsas, y a menudo incluyen temporizadores de cuenta regresiva u ofertas por tiempo limitado diseñadas para que la gente sienta la necesidad de actuar con rapidez.

Latracfinanciera se produce durante el proceso de retiro.

A quienes intentan cash sus supuestas ganancias se les exige que primero depositen dinero real o realicen tareas de referidos. Esta es una táctica común en las estafas de pago por adelantado y de matanza de cerdos.

FEMITBOT suplanta la identidad de marcas a gran escala

Los investigadores de seguridad describen la arquitectura de FEMITBOT como "modular y basada en plantillas".

El sistema backend compartido permite a los operadores cambiar la marca, los idiomas y los temas visuales de las campañas manteniendo la misma infraestructura.

Investigadores de CTM360 confirmaron la relación al encontrar una cadena de respuesta API común, "Bienvenido a unirte a la plataforma FEMITBOT", que era enviada por varios dominios de phishing.

Algunas de las marcas falsificadas pertenecían al mundo de las criptomonedas, como Bitget, OKX, Binancey MoonPay.

La amplia gama de suplantación de identidad sugiere que la operación está destinada a llegar a mucha gente en todo el mundo.

Las campañas también utilizan un sistema tracsimilar al de la publicidad.

“La infraestructura observada integra mecanismos tracde conversiones de Meta Platforms (Facebook/Instagram) y TikTok en sus operaciones”, escribieron los investigadores de CTM360.

Algunas miniaplicaciones de FEMITBOT utilizan píxeles tracde Meta y TikTok para vigilar lo que hacen los usuarios, averiguar cuántas personas se convierten y mejorar el rendimiento de sus campañas, utilizando técnicas directamente del marketing digital real.

Los estafadores distribuyen malware a través de archivos APK falsos

Algunas miniaplicaciones de FEMITBOT no solo cometen fraude financiero, sino que también propagan malware para Android que se hace pasar por aplicaciones legítimas.

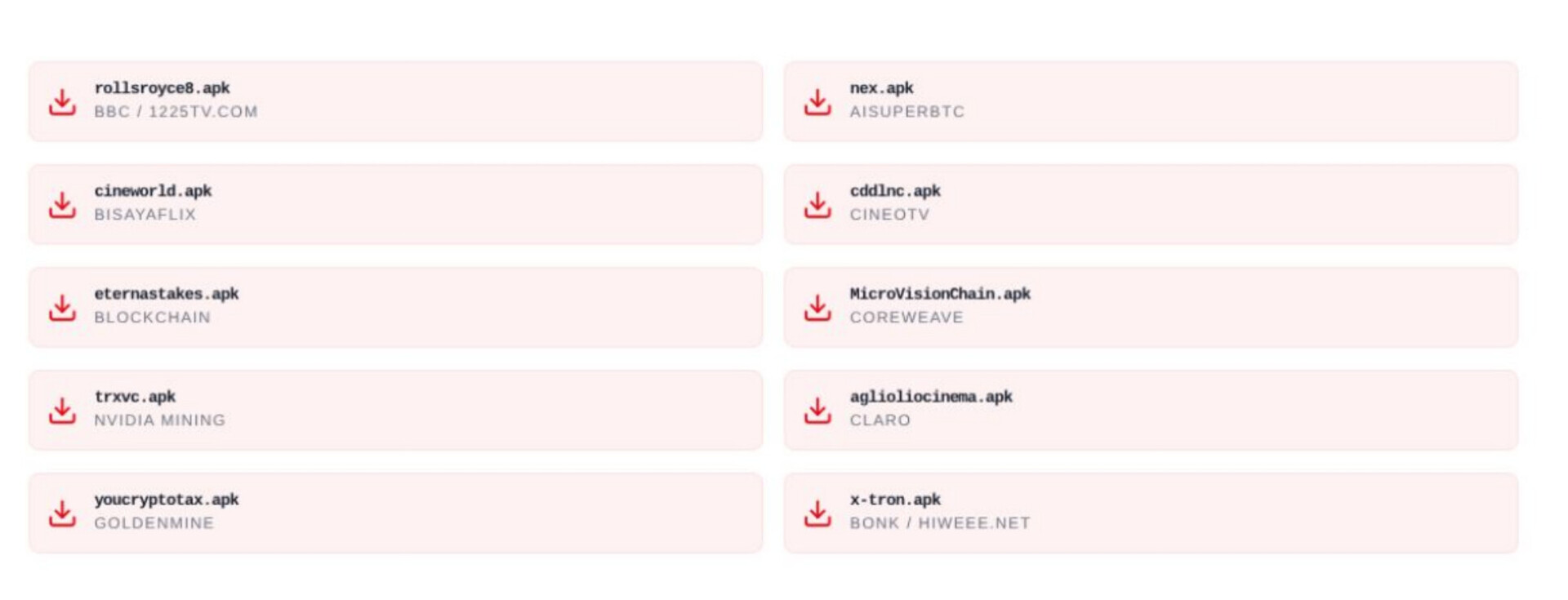

Investigadores de seguridad encontraron archivos APK que se hacían pasar por marcas como Netflix, BBC, NVIDIA, CineTV, Coreweave y Claro.

La empresa afirmó que los archivos APK están alojados en el mismo dominio que la API de la campaña. Esto garantiza la validez de los certificados TLS y evita que aparezcan advertencias de seguridad en el navegador, lo que podría alertar a las víctimas.

Se solicita a los usuarios que instalen los archivos APK manualmente, abran enlaces en el navegador de la aplicación o instalen aplicaciones web progresivas que parezcan software real.

El componente malicioso de FEMITBOT es más peligroso para las personas que usan Android.

Una de las formas más comunes en que el malware móvil puede llegar a tu teléfono es mediante la instalación de archivos APK desde fuera de Google Play Store.

El uso que hace FEMITBOT de certificados TLS coincidentes dificulta distinguir a simple vista sus descargas de los archivos reales.

Si un bot de Telegram les dice a los usuarios que inviertan en criptomonedas, muestra rendimientos poco realistas o les exige que depositen dinero antes de poder retirar fondos, deberían desconfiar.

Los temporizadores de cuenta regresiva, el lenguaje de urgencia y los requisitos de derivación son todos indicios de fraude por pago por adelantado.

No te limites a leer noticias sobre criptomonedas. Entiéndelas. Suscríbete a nuestro boletín. Es gratis.