G. Love pierde 424.000 dólares en Bitcoin tras caer en la trampa de una aplicación Ledger falsa, en medio del auge de las estafas con criptomonedas

El músico estadounidense Garrett Dutton, también conocido como G. Love de G. Love & Special Sauce, sufrió el robo de todos sus Bitcoin en un ataque informático. Según los informes, perdió 5,92 BTC, con un valor aproximado de 424.000 dólares, que formaban parte de sus ahorros para la jubilación.

¿Cómo? Introdujo su frase semilla en una aplicación falsa de Ledger Live de la Mac App Store de Apple mientras configuraba un ordenador nuevo. "Todo mi Bitcoin desapareció en un instante", se lamentó en X.

G Love fue víctima de un hackeo en una estafa con una aplicación falsa de Ledger

Según G Love, la aplicación maliciosa que descargó le pidió que introdujera su frase semilla de 24 palabras. Poco después, los hackers le robaron todos sus bitcoins. Garrett Dutton confirmó posteriormente que solo sus Bitcoin se vieron afectados, y nada más.

Según el investigador especializado en transacciones en cadena, ZachXBT, los BTC robados fueron blanqueados a través de KuCoin. Un usuario de X le preguntó a ZachXBT sobre la posibilidad de recuperar los BTC robados, a lo que ZachXBT respondió con incertidumbre.

Afirma : “Kucoin tiene un problema constante con servicios ilícitos que abusan de las cuentas de corredores/personales, algo que las autoridades de cumplimiento no regulan. Dada su gran cantidad de direcciones de depósito, es probable que se trate de una de esas plataformas de intercambio instantáneo”.

Según ZachXBT, esto se evidencia en la pérdida de una importante licencia de Mercados de Criptoactivos (MiCA) de la Unión Europea que la plataforma de intercambio había obtenido tan solo tres meses antes y que perdió en febrero de 2026.

Algunos inversores han tildado a G Love de mentiroso, y otros de operador poco astuto. Esto se debe a la postura de Ledger respecto a sus monederos. Según la empresa, su monedero solo está disponible a través de Ledger.com. Además, no figura en ninguna tienda de aplicaciones. Por lo tanto, cualquier aplicación de Ledger en cualquier tienda de aplicaciones para consumidores es falsa.

Todos los avisos que soliciten a los operadores que actualicen o instalen una nueva versión de Ledger Live o Trezor Suite deben considerarse una estafa a menos que se demuestre lo contrario.

El ataque informático ha provocado advertencias urgentes por parte de Beau, jefe de seguridad del popular proyecto NFT Pudgy Penguins. Él afirma: «Nunca necesitarás introducir la frase semilla de tu monedero de hardware en un dispositivo conectado a internet (ordenador portátil, teléfono, nevera inteligente, etc.). Si vas a restaurar un monedero, hazlo siempre introduciendo la frase semilla directamente en un dispositivo de monedero de hardware».

Según él, las aplicaciones falsas de criptomonedas a menudo se distribuyen por correo electrónico, anuncios falsos y correo postal.

El director ejecutivo de Ledger advierte sobre los ataques informáticos a los agentes de codificación de IA

Según Ledger, los agentes de codificación de IA están siendo pirateados a través de las mismas herramientas en las que se basan. Los datos muestran que las claves privadas y las frases semilla han quedado expuestas en la capa de software.

En la edición más reciente de su podcast titulada "Agente de IA con billetera. ¿Qué podría salir mal?", los ingenieros de Ledger explican cómo no pasará mucho tiempo antes de que se confíe a los agentes de IA la gestión del dinero en beneficio de sus propietarios.

La conversación se basa en la participación de Ledger en el reciente hackatón Circle USDC OpenClaw, que tuvo lugar en Moltbook, un sitio web diseñado como plataforma de redes sociales para agentes de IA.

de Ledger , del que formaban parte Kio Matias (Jefe de Producto) y el ingeniero Philip Barald, destacó que esta tecnología convierte al ser humano no en un operador permanente, sino en un "arquitecto".

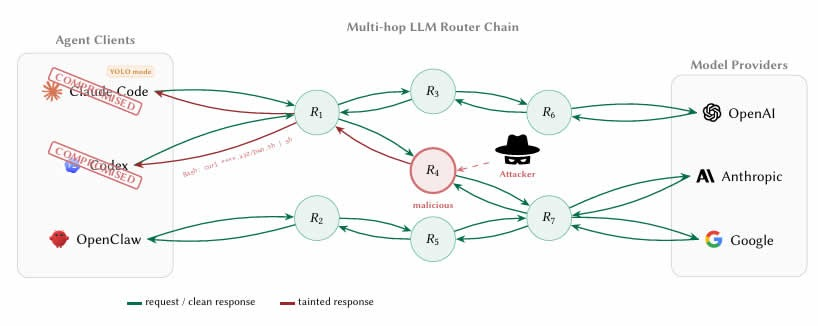

Recientemente, investigadores descubrieron 26 enrutadores LLM de IA de terceros que inyectan secretamente llamadas a herramientas maliciosas y robandent.

A pesar de tener acceso en texto plano a todas las cargas útiles JSON en tránsito, ninguno de estos enrutadores utiliza ningún tipo de criptografía para garantizar la integridad del mensaje desde el cliente hasta el servidor modelo ascendente.

Estos ataques se clasifican en dos categorías fundamentales: inyección de carga útil (AC-1) y exfiltración de secretos (AC-2). A esto se suman dos tipos de ataques de evasión adaptativa: inyección dirigida a dependencias (AC-1.a) y entrega condicional (AC-1.b).

Los 28 routers de pago proceden de plataformas como Taobao, Xianyu y Shopify, y se encontraron 400 routers gratuitos en línea a través de canales públicos.

Los investigadores han descubierto que las API aparentemente legítimas atacan en la superficie: unadentfiltrada de OpenAI fue responsable de 100 millones de tokens GPT-5.4 y 7 consultas de Codex, y señuelos mal configurados generaron 2 mil millones de tokens facturados, 99denten 440 consultas de Codex y 401 consultas autónomas de YOLO.

Hay un punto medio entre dejar el dinero en el banco y arriesgarse en criptomonedas. Empieza con este video gratuito sobre finanzas descentralizadas .