Se explotó la función de notas Solana para ejecutar malware oculto

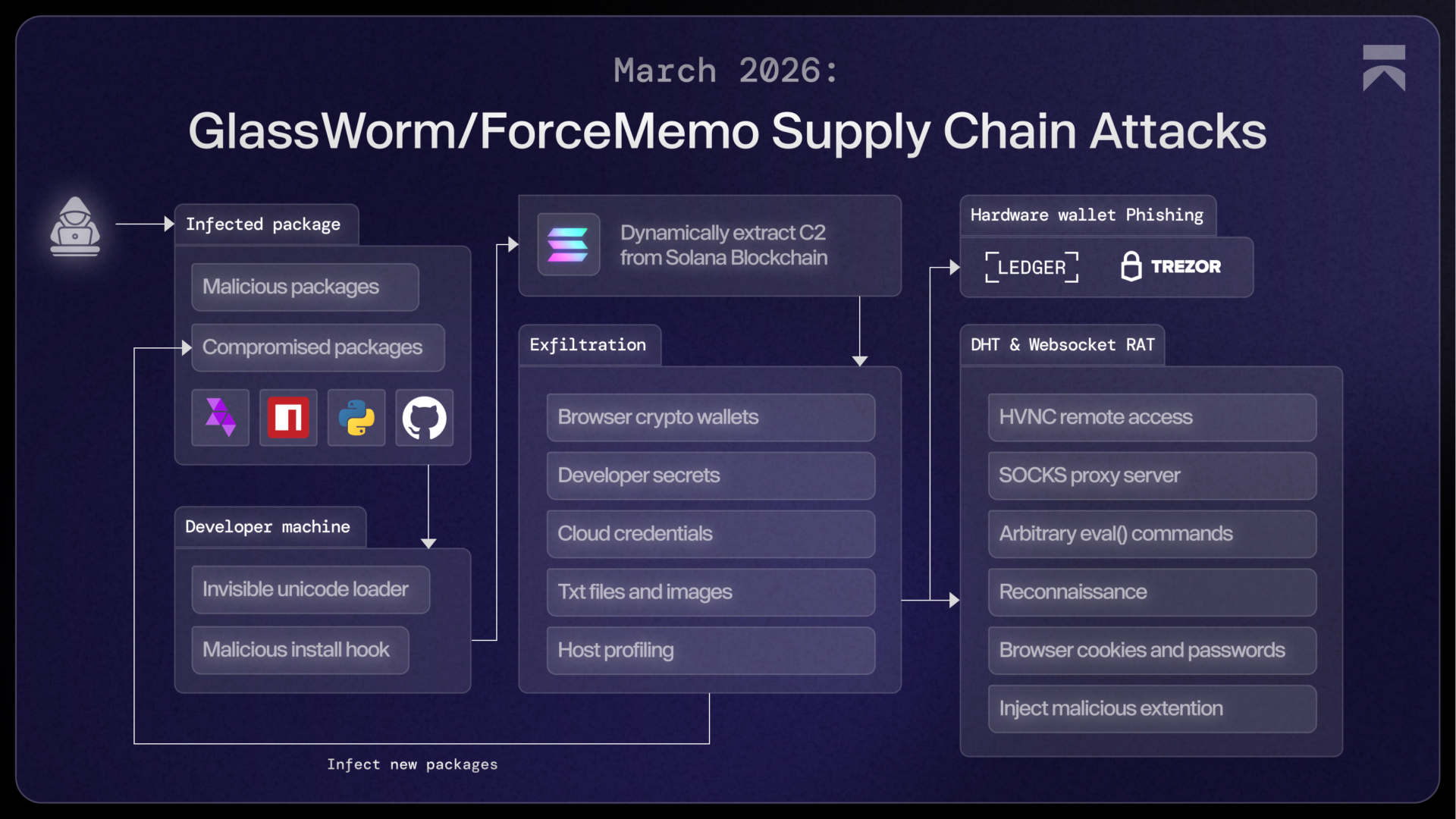

Los hackers están dejando de usar servidores convencionales y recurriendo a sistemas descentralizados para atacar a los desarrolladores y robarles sus criptomonedas. Están reemplazando por completo los servidores tradicionales de comando y control (C2) con opciones descentralizadas.

En este ataque, el malware abusa de la cadena de bloques Solana . Utiliza el campo de notas de las transacciones Solana para ejecutar malware sigiloso que roba datos de monederos de criptomonedas e incluso frases de recuperación de monederos de hardware.

El campo de notas se diseñó originalmente para simples anotaciones de transacciones, pero los atacantes ahora lo utilizan como una capa de comunicación oculta. Esto convierte una función pública de la cadena de bloques en un canal encubierto para el control de malware.

Los memorandos descentralizados como el de Solanason públicos y permanentes, y ninguna entidad puede eliminarlos. Además, los atacantes pueden actualizar las instrucciones sin modificar el malware.

Esta campaña se considera una nueva versión del malware GlassWorm, que lleva activo al menos desde 2022.

Los memorandos Solana actúan como un punto de entrega muerto

Según investigadores de seguridad de Aikido, el ataque consta de tres etapas o tres cargas útiles. La primera etapa/carga útil es simplemente un punto de entrada. Comienza cuando un desarrollador instala un paquete malicioso desde repositorios de código abierto como npm, PyPI, GitHub o los mercados de Open VSX.

El malware comprueba si la configuración regional del sistema es rusa y, de ser así, no procede con el ataque. Esto se debe a que es probable que los atacantes se encuentren en Rusia y no quieran ser detectados por las autoridades. Una vez instalado, el malware utiliza la cadena de bloques Solana para obtener la dirección IP del servidor de comando y control (C2) del atacante. Busca una transacción específica en Solana que contenga la dirección IP del servidor C2 en el campo de memo.

El malware se conecta al servidor C2 e inicia la segunda fase del ataque. En esta fase, busca datos criptográficos como frases semilla, claves privadas e incluso capturas de pantalla de monederos. Su objetivo son los monederos de extensiones de navegador como MetaMask , Phantom, Coinbase, Exodus, Binance , Ronin, Keplr y otros.

El malware también busca datos del navegador, como sesiones de inicio de sesión, tokens de sesión y acceso a la nube. Esto significa que puede acceder a cuentas de Exchange centralizadas, npm, GitHub y AWS.

Tras recopilar los datos, el malware los comprime en un archivo ZIP y los envía al servidor del atacante.

Las carteras de hardware son objetivo de ataques de phishing

La última carga útil se divide en dos partes. La primera es un binario .NET que busca monederos de hardware como Ledger y Trezor. Si encuentra uno, muestra un mensaje de error falso que engaña al usuario para que introduzca su frase de recuperación.

La segunda parte consiste en un troyano de acceso remoto (RAT) basado en JavaScript mediante WebSocket que roba datos del navegador. Además, instala una extensión falsa de Chrome que monitoriza sitios específicos, como plataformas de intercambio, y roba cookies en tiempo real. Se descarga a través de un evento de Google Calendar como servidor de destino. Este método permite al atacante ocultar el servidor real, eludir los filtros de seguridad y actúa como una capa de entrega indirecta.

A diferencia de la segunda fase, donde el malware solo roba datos del navegador, este RAT tiene control en tiempo real. Permanece activo y monitorea el navegador. Captura nuevas cookies, tracsesiones activas como cuentas de Exchange con sesión iniciada, registra las pulsaciones de teclas y toma capturas de pantalla. Además, permite al atacante ejecutar comandos en la máquina de la víctima.

Es difícil eliminar GlassWorm. El malware puede volver a descargarse y sobrevivir a los reinicios. Además, utiliza métodos alternativos como búsquedas en tablas hash distribuidas (DHT) y notas Solana para encontrar el servidor de control.

Dado que no existe un servidor central y los datos se comparten entre muchos ordenadores, a los defensores les resulta difícil bloquear el ataque a nivel de red.

Las mentes más brillantes del mundo de las criptomonedas ya leen nuestro boletín. ¿Te apuntas? ¡ Únete !