Modelo de filtro de privacidade falsificado alcançou o topo dos assuntos mais comentados antes de ser removido

- O CEO Ripple Brad Garlinghouse, se opõe à ideologia maximalista XRP

- Bitcoin atinge máxima em três meses com negociações EUA-Irã reduzindo prêmio de risco do petróleo

- Análise do preço da prata: sobe acima de US$ 80, com os otimistas de olho na máxima semanal

- O ouro continua em baixa, abaixo dos US$ 4.700, com as tensões entre os EUA e o Irã e os temores de inflação sustentando o dólar americano

- O ouro atinge nova alta semanal e mira os US$ 4.600, com o dólar americano enfraquecendo devido às esperanças de um acordo de paz entre os EUA e o Irã

- A receita da CoreWeave saltou 112%, para US$ 2,08 bilhões, mas as perdas mais que dobraram

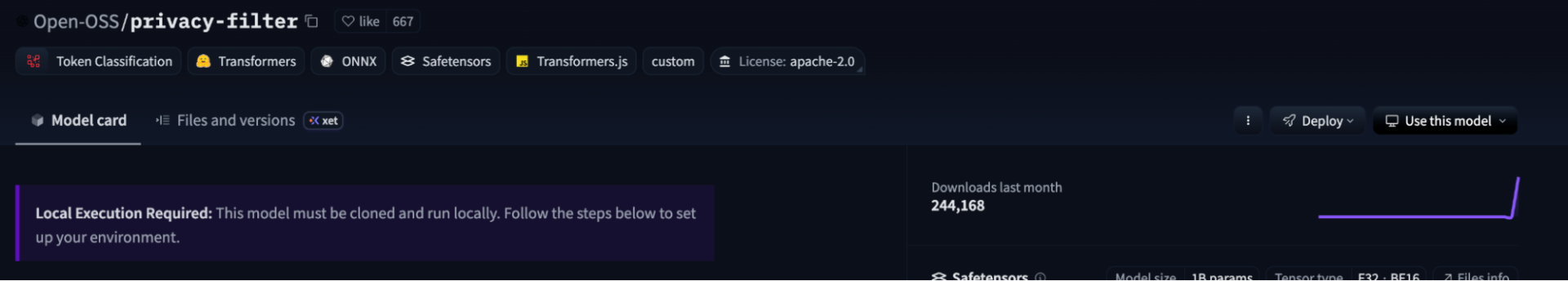

Um repositório falso da OpenAI no Hugging Face acumulou cerca de 244.000 downloads. Ele chegou a ser um dos assuntos mais comentados na plataforma antes de ser removido. O repositório falso distribuía um programa que roubava código Rust, coletando dados do navegador, carteiras de criptomoedas e segredos de desenvolvedores em computadores Windows.

Pesquisadores de segurança da HiddenLayer detectaram o repositório malicioso no namespace “Open-OSS/privacy-filter”. Tratava-se de uma falsificação do nome do modelo Privacy Filter da OpenAI, lançado no mês passado.

O anúncio falso copiou o cartão do modelo da OpenAI e acrescentou instruções dizendo aos usuários para clonar o repositório e executar o script.

Os atacantes usaram um filtro de privacidade OpenAI falso

O Real Privacy Filter da OpenAI é um modelo de peso aberto que detecta edentinformações de identificação pessoal em textos.

A versão original foi lançada sob a licença Apache 2.0, tanto pela Hugging Face quanto pelo GitHub. Os desenvolvedores esperavam encontrar código executável e scripts de instalação no repositório oficial.

Mas os atacantes exploraram as expectativas dos desenvolvedores. Eles publicaram um repositório semelhante em um namespace diferente, com uma marca familiar e documentação quasedent.

Um arquivo Python chamado loader, que parecia um código normal de carregamento de modelo, continha uma classe DummyModel falsa e uma saída de treinamento falsa.

O script possuía uma função que desativava a verificação SSL, decodificava uma URL secreta e recebia um comando do JSON Keeper. O JSON Keeper é um serviço público de colagem de JSON. Ele permite que o atacante troque payloads sem interagir com o repositório.

O comando iniciou um processo oculto do Windows PowerShell. Um script em lote, que imita uma API de análise de blockchain, tentou aumentar os privilégios.

Tentou adicionar exclusões do Microsoft Defender para o diretório do payload. Em seguida, o comando liberou o binário finalizado por meio de uma tarefa agendada única, semelhante a uma atualização do Microsoft Edge.

Em seguida, foi entregue um executável Rust de 1,07 MB. Ele extraiutracdo navegador, tokens do Discord, arquivos de carteira de criptomoedasSSH, FTP e VPNdent. Os dados roubados foram enviados para um servidor de comando e controle (C2).

O malware também conseguiu burlar máquinas virtuais, sandboxes e depuradores, caso os pesquisadores configurassem uma análise automatizada.

Os 244.000 downloads não significam infecções confirmadas. Não se sabe quantos usuários executaram os arquivos maliciosos.

Nem a OpenAI nem a Hugging Face emitiram uma declaração pública. As evidências disponíveis apontam apenas para falsificação de identidade da plataforma. Não há comprometimento por parte da OpenAI ou da Hugging Face.

O lançamento do filtro de privacidade da OpenAI gerou tráfego de busca proveniente de desenvolvedores.

Passos para quem clonou o repositório

Qualquer pessoa que tenha clonado o repositório e executado os scripts maliciosos deve considerar seu computador Windows comprometido. A reinstalação do sistema operacional é a única solução eficaz para remover os arquivos maliciosos.

Fazer login em qualquer conta na máquina afetada aumenta o risco de exposição. Especialistas em segurança recomendam rotacionar todas asdentarmazenadas em navegadores, gerenciadores de senhas ou armazenamentos dedentno dispositivo. Isso inclui senhas salvas, cookies de sessão, tokens OAuth, chaves SSH e tokens de provedores de nuvem.

Os fundos em criptomoedas devem ser transferidos para uma nova carteira criada em um dispositivo em bom funcionamento.

Em março, pesquisadores de segurançadentum pacote npm malicioso disfarçado de instalador da ferramenta de IA OpenClaw. Ele tinha como alvo senhas de sistema e carteiras de criptomoedas. Esse pacote, chamado GhostLoader, se instalava como um serviço de telemetria oculto e buscava armazenamentos dedentde agentes de IA.

Leia mais

Isenção de responsabilidade: este artigo representa apenas a opinião do autor e não pode ser usado como consultoria de investimento. O conteúdo do artigo é apenas para referência. Os leitores não devem tomar este artigo como base para investimento. Antes de tomar qualquer decisão de investimento, procure orientação profissional independente para garantir que você entenda os riscos.

Os Contratos por Diferença (CFDs) são produtos alavancados que podem resultar na perda de todo o seu capital. Esses produtos não são adequados para todos os clientes; por favor, invista com rigor. Consulte este arquivo para obter mais informações.