A Transit Finance promete reembolsos aos usuários à medida que as perdas por exploração aumentam em maio

A Transit Finance prometeu compensar todos os usuários afetados depois que um invasor desviou aproximadamente US$ 1,88 milhão de umtracinteligente obsoleto.

A plataforma de monitoramento de segurança PeckShield sinalizou a violação de segurança da Transit Finance, afirmando que os fundos roubados estão atualmente alocados em um endereço $DAI.

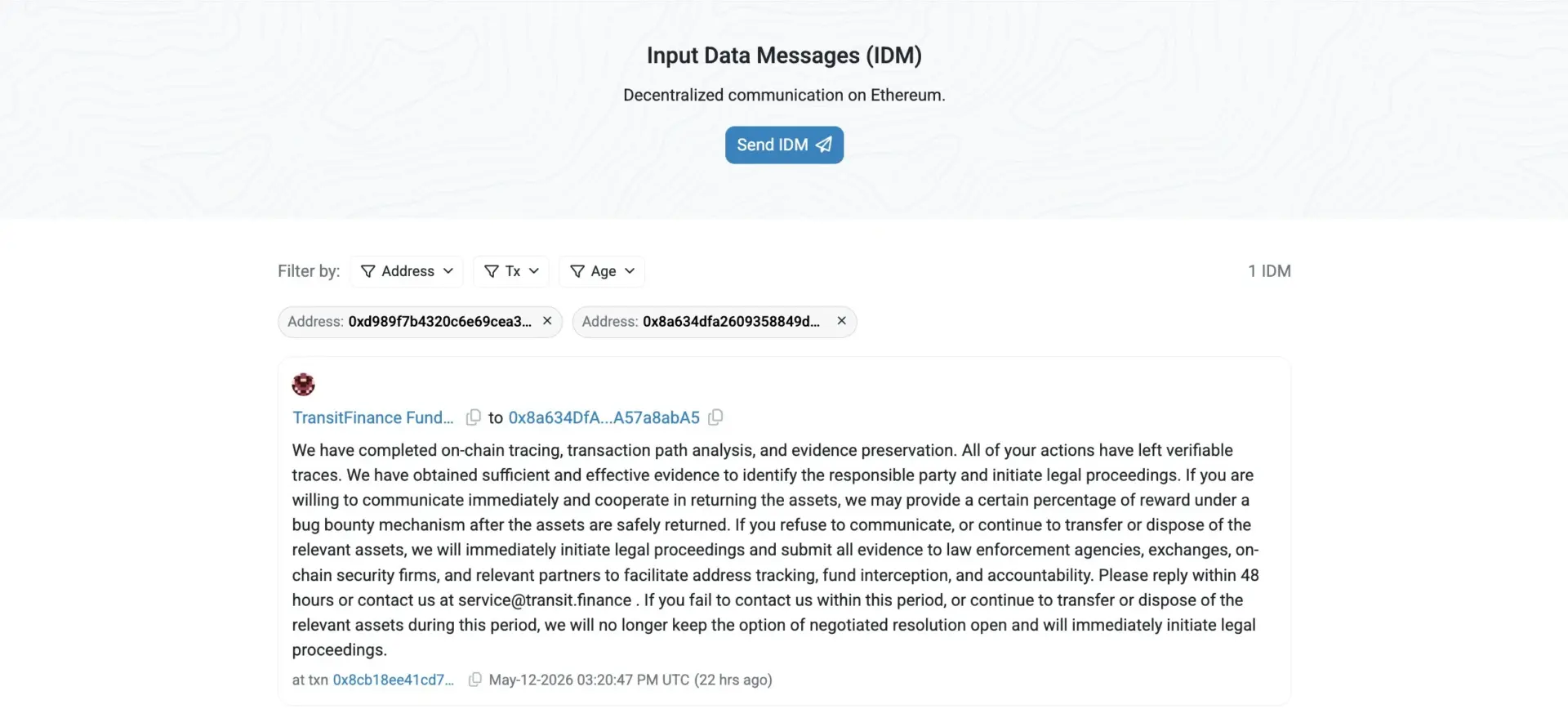

Em uma mensagem on-chain enviada pela Transit Finance para a carteira do atacante, este foi informado de que poderia receber uma certa porcentagem de recompensa como prêmio por encontrar o bug, caso estivesse disposto a cooperar na devolução dos ativos.

A Transit Finance estabeleceu um prazo de 48 horas para que o agressor responda, acrescentando que fornecerá mais detalhes sobre a compensação por meio de seus canais oficiais em outra publicação.

O que deu errado com o Transit Finance?

A Transit Finance atribuiu a violação a uma versão inicial de umtracinteligente previamente implementado na rede TRON .

Em um comunicado publicado no X, o protocolo afirmou que o contratotracobsoleto desde 2022, mas que “vulnerabilidades históricas nele foram exploradas recentemente, afetando um número limitado de usuários”.

A equipe afirmou que realizou investigações, isolamento e medidas de mitigação após a descoberta, seguidas de remediação em 12 de maio. O protocolo informou aos seus usuários que não precisam realizar nenhuma ação adicional.

Afirmou ainda que a versão atual dotracinteligente permanece inalterada e tem operado com segurança há mais de quatro anos, com auditorias e monitoramento de segurança contínuos.

Explorações de criptomoedas em maio

A Transit Finance não é um caso isolado, visto que a plataforma de segurança GoPlus Security anunciou em 12 de maio que havia identificado dois incidentes de comprometimento de chaves privadasdent36 horas anteriores, resultando em uma perda combinada de US$ 238.000.

Um dos traders envolvidos, @0xUnihax0r, perdeu US$ 200.000 em um incidente que a GoPlus associou a materiais carregados em conexão com um bot de negociação e o Telegram. O segundo endereço comprometido estava ligado a um vazamento de chaves privadas em larga escala envolvendo 574 endereços, sugerindo que o mesmo vetor de exposição continua a fazer vítimas semanas após odentoriginal.

Também em 12 de maio, a empresa de segurança blockchain Blockaid emitiu um alerta à comunidade sobre a Aurellion Labs, um protocolo de ativos do mundo real tokenizados na Arbitrum. A Blockaid escreveu no X: "Um proxy Diamond EIP-2535 não verificado na Arbitrum foi explorado há alguns minutos, causando um prejuízo de aproximadamente US$ 456 mil devido a um Diamond não inicializado/inicialização desprotegida."

Em conjunto, osdentdas duas primeiras semanas de maio – Transit Finance, Aurellion Labs e as violações de chaves privadas sinalizadas pela GoPlus – apontam para um mês que já acumula perdas em diversas classes de vulnerabilidade.

Será que maio pode ser pior do que o histórico de explorações de criptomoedas em abril?

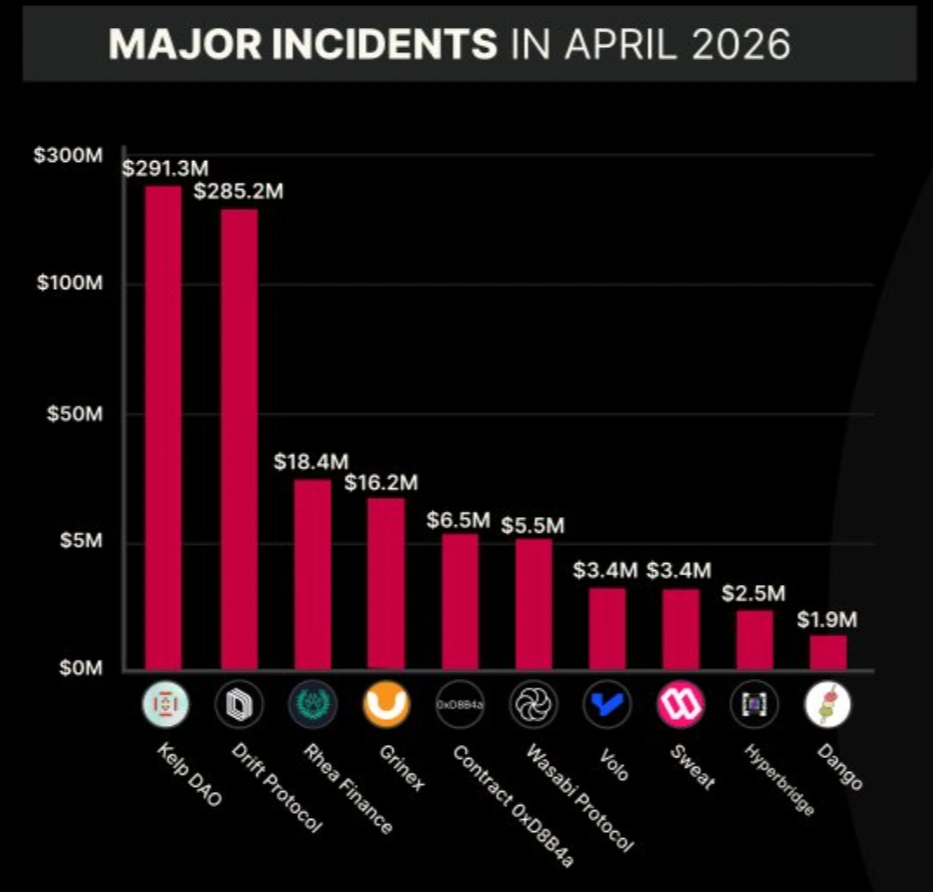

O setor de criptomoedas registrou perdas de mais de US$ 710 milhões em abril, com DeFi perdendo mais de US$ 609 milhões devido a ataques cibernéticos.

O ataque à KelpDAO em 19 de abril, que resultou em um prejuízo de US$ 293 milhões devido à sua ponte baseada na plataforma LayerZero, foi o maiordent DeFi em 2026. Em seguida, veio o prejuízo de US$ 285 milhões sofrido pelo Drift Protocol em 1º de abril.

O ataque ao Drift Protocol foi atribuído a uma longa campanha de engenharia social conduzida por agentes ligados à Coreia do Norte, que ficou em segundo lugar.

Osdentde maio ainda são considerados menores em escala individual, já que nada até agora se aproxima das perdas de nove dígitos que defiabril.

No entanto, a frequência dos ataques está aumentando, e o ritmo observado no início do mês não sugere que o setor tenha abordado de forma significativa as condições que permitem essas perdas.

Não se limite a ler notícias sobre criptomoedas. Compreenda-as. Assine nossa newsletter. É grátis.