G. Love perde US$ 424 mil em Bitcoin após cair em um golpe com um aplicativo falso da Ledger, em meio a uma onda de fraudes com criptomoedas

O músico americano Garrett Dutton, também conhecido como G. Love da dupla G. Love & Special Sauce, teve todos os seus Bitcoin roubados em um ataque hacker. Segundo relatos, ele perdeu 5,92 BTC, equivalentes a aproximadamente US$ 424.000, de suas economias para a aposentadoria.

Como? Ele inseriu sua frase mnemônica em um aplicativo falso da Ledger Live da Mac App Store da Apple enquanto configurava um novo computador. "Todos os meus BTC sumiram em um instante", lamentou ele no X.

G Love foi vítima de um golpe com um aplicativo falso da Ledger

Segundo G Love, o aplicativo malicioso que ele baixou o induziu a inserir sua frase mnemônica de 24 palavras. Pouco depois, hackers drenaram todos os seus BTC. Garrett Dutton confirmou posteriormente que apenas seus Bitcoin foram afetados, e nada mais.

Segundo o detetive on-chain ZachXBT, os BTC roubados foram lavados através da KuCoin. Um usuário do X perguntou a ZachXBT sobre a possibilidade de recuperar os BTC roubados, ao que ZachXBT respondeu com incerteza.

Ele afirma : “A Kucoin tem um problema constante com serviços ilícitos que abusam de contas de corretoras/pessoais, e o departamento de compliance não faz nada para regular isso. Dado o número de endereços de depósito que possui, é provável que seja uma dessas corretoras de serviços instantâneos.”

Segundo a ZachXBT, isso fica evidente pela perda de uma importante licença do programa Markets in Crypto-Assets (MiCA) da União Europeia, que a exchange havia obtido apenas três meses antes e que expirou em fevereiro de 2026.

Alguns investidores chamaram G Love de mentiroso, e outros de investidor pouco sábio. Isso considerando a posição da Ledger em relação às suas carteiras digitais. Segundo a empresa, sua carteira está disponível apenas pelo site Ledger.com. Além disso, a carteira não está listada em nenhuma loja de aplicativos. Portanto, qualquer aplicativo da Ledger em qualquer loja de aplicativos é falso.

Todas as notificações que solicitam que os investidores atualizem ou instalem uma nova versão do Ledger Live ou do Trezor Suite devem ser consideradas uma fraude, a menos que se prove o contrário.

O ataque gerou alertas urgentes de Beau, chefe de segurança do popular projeto NFT Pudgy Penguins. Ele afirma: “Você NUNCA precisará inserir a frase mnemônica da sua carteira de hardware em um dispositivo conectado à internet (laptop, celular, geladeira inteligente etc.). Se você estiver restaurando uma carteira, sempre faça isso inserindo a frase mnemônica diretamente no dispositivo da carteira de hardware.”

Segundo ele, aplicativos falsos de criptomoedas são frequentemente distribuídos por e-mail, anúncios falsos e correspondência postal.

O CEO da Ledger emite um alerta sobre agentes de programação de IA que podem ser hackeados

Segundo a Ledger, os agentes de codificação de IA estão sendo hackeados pelas próprias ferramentas em que se baseiam. Os dados mostram que chaves privadas e frases-semente foram expostas na camada de software.

Na edição mais recente do podcast intitulada "Agente de IA com uma carteira. O que poderia dar errado?", os engenheiros da Ledger explicam que não demorará muito para que agentes de IA sejam encarregados de gerenciar o dinheiro em nome de seus proprietários.

A conversa se baseia na participação da Ledger no recente Hackathon OpenClaw da Circle USDC, que aconteceu no Moltbook, um site projetado como uma plataforma de rede social para agentes de IA.

da Ledger , incluindo Kio Matias (Chefe de Produto) e o engenheiro Philip Barald, destacou que essa tecnologia faz com que o ser humano deixe de ser um operador permanente e passe a ser um "arquiteto".

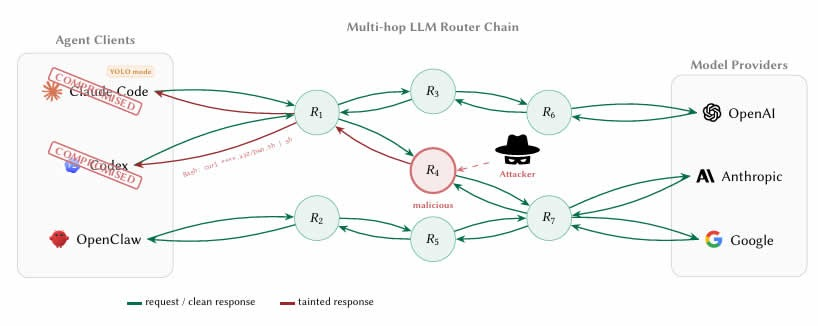

Recentemente, pesquisadores descobriram 26 roteadores LLM de IA de terceiros que injetam secretamente chamadas de ferramentas maliciosas e roubamdent.

Apesar de terem acesso ao texto não criptografado de todas as cargas úteis JSON em trânsito, nenhum desses roteadores usa qualquer forma de criptografia para garantir a integridade das mensagens do cliente para o servidor de modelo upstream.

Esses ataques são classificados em duas categorias fundamentais: injeção de payload (AC-1) e exfiltração de segredos (AC-2). Além disso, existem dois tipos de ataques de evasão adaptativa: injeção direcionada a dependências (AC-1.a) e entrega condicional (AC-1.b).

Os 28 roteadores pagos são de marketplaces baseados em Taobao, Xianyu e Shopify, e 400 roteadores gratuitos foram encontrados online por meio de canais públicos.

Pesquisadores descobriram que APIs aparentemente legítimas atacam na superfície: umadentvazada da OpenAI foi responsável por 100 milhões de tokens GPT-5.4 e 7 consultas ao Codex, e iscas mal configuradas geraram 2 bilhões de tokens faturados, 99dentem 440 consultas ao Codex e 401 consultas YOLO autônomas.

As mentes mais brilhantes do mundo das criptomoedas já leem nossa newsletter. Quer participar? Junte-se a elas .